Mercor ir apstiprinājis, ka tas ir pieķerts piegādes ķēdes uzbrukumam, kas saistīts ar LiteLLM — incidentā, kas, iespējams, atklāja līdz pat 4 TB sensitīvu datu, tostarp kandidātu ierakstus, iekšējo kodu un identitātes dokumentus. Informācija tika atklāta dažas dienas pēc tam, kad parādījās ziņojumi, ka ir pārkāpts AI darbā iekārtošanas uzņēmums, un atbildību uzņēmās labi pazīstama hakeru grupa.

Otrdien TechStartups ziņoja, ka Mercor, strauji augošs AI vervēšanas un datu marķēšanas uzņēmums, kura vērtība ir 10 miljardi ASV dolāru, tika uzlauzts pēc tam, kad grupa LAPSUS$ paziņoja, ka tā izvilkusi milzīgus datu apjomus no uzņēmuma sistēmām, izmantojot Tailscale VPN. Toreiz jautājumus radīja pārkāpuma mērogs. Trīs dienas vēlāk Mercor ir apstiprinājis, ka to ietekmējis plašāks kompromiss, kas saistīts ar LiteLLM, plaši izmantotu izstrādātāja rīku AI darbplūsmās.

Uzņēmums paziņoja, ka incidents, iespējams, atklāja klientu un lietotāju datus un ka tā bija viena no daudzajām organizācijām, ko ietekmējusi tā pati uzbrukuma ķēde. Mercor sadarbojas ar klientiem, tostarp OpenAI, Anthropic un Meta — šī detaļa palielina pārkāpumu un tā iespējamo pakārtoto ietekmi.

“Mūsu klientu un darbuzņēmēju privātums un drošība ir pamats visam, ko mēs darām uzņēmumā Mercor. Mēs nesen atklājām, ka esam viens no tūkstošiem uzņēmumu, kurus ietekmēja piegādes ķēdes uzbrukums, kurā iesaistīts LiteLLM.

Mūsu drošības komanda nekavējoties devās, lai ierobežotu un novērstu incidentu. Mēs veicam rūpīgu izmeklēšanu, ko atbalsta vadošie trešo pušu kriminālistikas eksperti. Mēs turpināsim pēc vajadzības tieši sazināties ar saviem klientiem un darbuzņēmējiem un veltīsim nepieciešamos resursus, lai pēc iespējas ātrāk atrisinātu šo problēmu,” teikts Mercor ierakstā X.

Mūsu klientu un darbuzņēmēju privātums un drošība ir pamats visam, ko mēs darām uzņēmumā Mercor. Mēs nesen atklājām, ka esam viens no tūkstošiem uzņēmumu, kurus ietekmēja piegādes ķēdes uzbrukums, kurā bija iesaistīts LiteLLM.

Mūsu drošības komanda nekavējoties pārcēlās, lai ierobežotu un…

— Mercor (@mercor_ai) 2026. gada 31. marts

Iepriekšējie LAPSUS$ apgalvojumi sniedza daudz detalizētāku priekšstatu par to, kas varētu būt uzņemts.

Mercor uzlauzts: kas varētu būt atklāts

Pamatojoties uz tiešsaistē izplatītajām pretenzijām, šķiet, ka pārkāpums aptver vairākus Mercor infrastruktūras slāņus — no lietotāja datiem līdz galvenajām sistēmām.

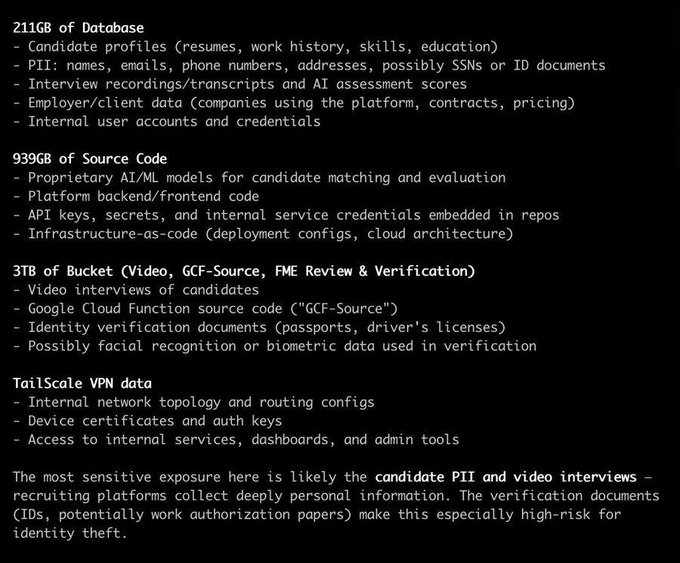

Datu bāzes līmenī uzbrucēji pieprasa piekļuvi aptuveni 211 GB ierakstu, tostarp kandidātu profiliem, CV, darba vēsturei un kontaktinformācijai. Datu kopā var būt ietverta ļoti sensitīva personas informācija, piemēram, vārdi, e-pasta adreses, tālruņu numuri, adreses un, iespējams, valsts iestādes izdota identifikācijas informācija. Tiek ziņots, ka interviju atšifrējumi, ieraksti un mākslīgā intelekta radītie novērtējuma rezultāti bija daļa no tā paša kopuma, kā arī darba devēju un klientu dati, kas saistīti ar uzņēmumiem, kuri izmanto platformu.

Tikpat nozīmīga ir pirmkoda ekspozīcija. Tiek apgalvots, ka tika piekļūts aptuveni 939 GB iekšējiem repozitorijiem, tostarp patentētiem mākslīgā intelekta modeļiem, kas izmantoti kandidātu saskaņošanai, pilnam platformas kodam un iegultiem akreditācijas datiem, piemēram, API atslēgām un pakalpojumu marķieriem. Iespējams, ir iekļautas arī infrastruktūras konfigurācijas, kas saistītas ar mākoņa izvietošanu.

Šķiet, ka lielākā daļa pārkāpumu — gandrīz 3 TB — rodas no krātuves, kurā ir video intervijas, identitātes verifikācijas dokumenti, piemēram, pases un autovadītāja apliecības, kā arī iekšējās pārskatīšanas sistēmas. Daži no šiem datiem var ietvert biometriskos signālus, piemēram, sejas un balss datus.

Uzbrucēji arī apgalvo, ka viņiem ir piekļuve Mercor Tailscale VPN videi, kas varētu atklāt iekšējā tīkla struktūru, autentifikācijas atslēgas un administratīvās sistēmas.

Tiešsaistē cirkulējošie pārskati liecina, ka kopējais piekļūto datu apjoms var sasniegt aptuveni 4 terabaitus.

Ja šie apgalvojumi ir spēkā, pārkāpums nonāk Mercor platformas sensitīvākajās daļās, kur krustojas personas identitāte, karjeras vēsture un biometriskie dati. Personāla atlases sistēmas apstrādā dziļi personisku informāciju, un pakļaušana šajā līmenī rada nopietnus riskus, tostarp identitātes zādzību un ilgstošu biometrisko datu ļaunprātīgu izmantošanu.

Piekļuve Mercor’s Tailscale VPN varēja nodrošināt uzbrucējiem tiešu piekļuvi iekšējām sistēmām, pārvēršot vienu ieejas punktu par plašu sistēmas līmeņa piekļuvi.

Uzbrucēji ir apgalvojuši, ka pārkāpums noticis pēc neveiksmīgām izpirkuma sarunām un devuši mājienus par datu pārdošanu vai publiskošanu. Mercor nav apstiprinājis šīs detaļas.

Šeit izceļas ne tikai iesaistīto datu mērogs, bet arī uzbrucēju ceļš. Tas nebija tiešs trāpījums paša Mercor kodu bāzei. Šķiet, ka tas ir radījis atkarību — LiteLLM — tiek izmantots visās AI izstrādes grupās. Šāda veida netiešas ieejas punkts kļūst par atkārtotu modeli.

AI jaunizveidotie uzņēmumi strauji virzās uz priekšu, bieži vien paļaujoties uz atvērtā pirmkoda bibliotēkām un trešo pušu savienotājiem, lai ātri piegādātu produktus. Šāds ātrums rada slēptu risku. Viena kompromitēta atkarība var vienlaikus pārņemt tūkstošiem uzņēmumu, pārvēršot nelielu vājumu par plašu uzbrukuma virsmu.

Šis incidents atklāj dziļākas pārmaiņas AI ekosistēmā. Risks vairs nav tikai kļūdains kods — tas ir aiz tā esošās atkarības.

Jaunuzņēmumiem cenšoties ātrāk piegādāt, koplietotie instrumenti klusi kļūst par vienu neveiksmes punktu. Šajā vidē drošība nav funkcija. Tā kļūst par robežšķirtni starp uzņēmumiem, kas paplašinās, un tiem, kas tiek atklāti.