Toransa, Amerikas Savienotās Valstis/Kalifornija, 2025. gada 12. decembris, CyberNewsWire

2025. gada decembrī tika publiski atklāts CVE-2025-55182 (React2Shell), kas ir React Server Components (RSC) ievainojamība, kas nodrošina attālo koda izpildi (RCE). Neilgi pēc publicēšanas vairāki drošības pārdevēji ziņoja par skenēšanas darbībām un iespējamiem izmantošanas mēģinājumiem, un kopš tā laika CISA ir pievienojusi šo trūkumu savam zināmo izmantoto ievainojamību (KEV) katalogam.

React2Shell nav piesaistīts noteiktai sistēmai; drīzāk tas izriet no RSC funkcijas strukturālas nepilnības, kas ietekmē plašāku React ekosistēmu. Šajā rakstā ir apskatīts React2Shell tehniskais pamats, RSC izmantoto pakalpojumu ekspozīcijas ainava, novērotā uzbrucēja darbība un aizsardzības stratēģijas, kas organizācijām būtu jāpieņem.

React2Shell ievainojamības pārskats: strukturāla kļūda, kas pieļauj RCE bez autentifikācijas

CVE-2025-55182 izraisa validācijas kļūda Flight protokola deserializācijas procesā, ko React Server Components izmanto, lai apmainītos ar stāvokli starp serveri un klientu. Uzbrucējs var sasniegt RCE, vienkārši nosūtot izstrādātu lietderīgo slodzi uz servera funkciju galapunktu bez autentifikācijas, un, tā kā PoC jau ir publiski pieejams, ievainojamība ir ļoti jutīga pret automatizētiem uzbrukumiem.

Ietekme attiecas uz visiem pakalpojumiem, kas izmanto RSC, un tā kā tādiem ietvariem kā Next.js, React Router RSC, Waku, Vite RSC spraudnis, Parcel RSC spraudnis un RedwoodJS ir viena un tā pati pamatā esošā struktūra, plašāka React ekosistēma tiek pakļauta kolektīvi.

Oficiālais ielāps ir pieejams react-server-dom-* pakotņu versijā 19.0.1 / 19.1.2 / 19.2.1 vai jaunākā versijā, un ievainojamības vērtējums ir CVSS 10.0, kas norāda uz kritisko nopietnību.

React2Shell ietekmēto īpašumu iedarbības analīze, izmantojot noziedzīgu IP

React2Shell ir grūti noteikt, izmantojot tradicionālos produktu banerus vai HTML saturu. Uz React balstītie pakalpojumi ir izstrādāti tā, lai RSC komponenti netiktu atklāti ārēji, un tādi ietvari kā Next.js, kas nodrošina React moduļus iekšēji, vēl vairāk apgrūtina pamatā esošās tehnoloģijas kopas identificēšanu. Rezultātā vienkāršas uz reklāmkarogiem balstītas noteikšanas metodes nevar droši noteikt, vai RSC ir iespējots un vai pakalpojums ir pakļauts šai ievainojamībai.

Reālajā vidē visuzticamākā noteikšanas metode ir identificēt sistēmas, pamatojoties uz to HTTP atbilžu galvenēm, un serveri ar iespējotu RSC konsekventi parāda šādas vērtības.

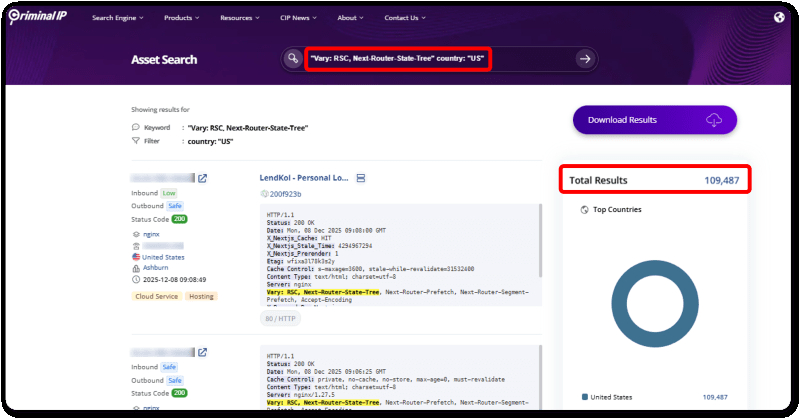

Krimināla IP meklēšanas vaicājums: “Vary: RSC, Next-Router-State-Tree”

Lietotāji var noteikt RSC iespējotus serverus Amerikas Savienotajās Valstīs, izmantojot kriminālo IP, piemērojot vaicājumus, pamatojoties uz šiem galvenes modeļiem.

Krimināla IP meklēšanas vaicājums: “Vary: RSC, Next-Router-State-Tree” valsts: “ASV”

Saskaņā ar Criminal IP Asset Search rezultātiem vaicājumā “Vary: RSC, Next-Router-State-Tree” valsts: “US” tika identificēti kopumā 109 487 RSC iespējoti līdzekļi. Šis galvenes modelis norāda, ka RSC ir aktīvs šajos serveros. Lai gan tas nenozīmē, ka tie visi ir neaizsargāti, tas ir būtisks rādītājs liela mēroga ekspozīcijas virsmai, kas pastāv.

Saskaņā ar Criminal IP Asset Search rezultātiem vaicājumā “Vary: RSC, Next-Router-State-Tree” valsts: “US” tika identificēti kopumā 109 487 RSC iespējoti līdzekļi. Šis galvenes modelis norāda, ka RSC ir aktīvs šajos serveros. Lai gan tas nenozīmē, ka tie visi ir neaizsargāti, tas ir būtisks rādītājs liela mēroga ekspozīcijas virsmai, kas pastāv.

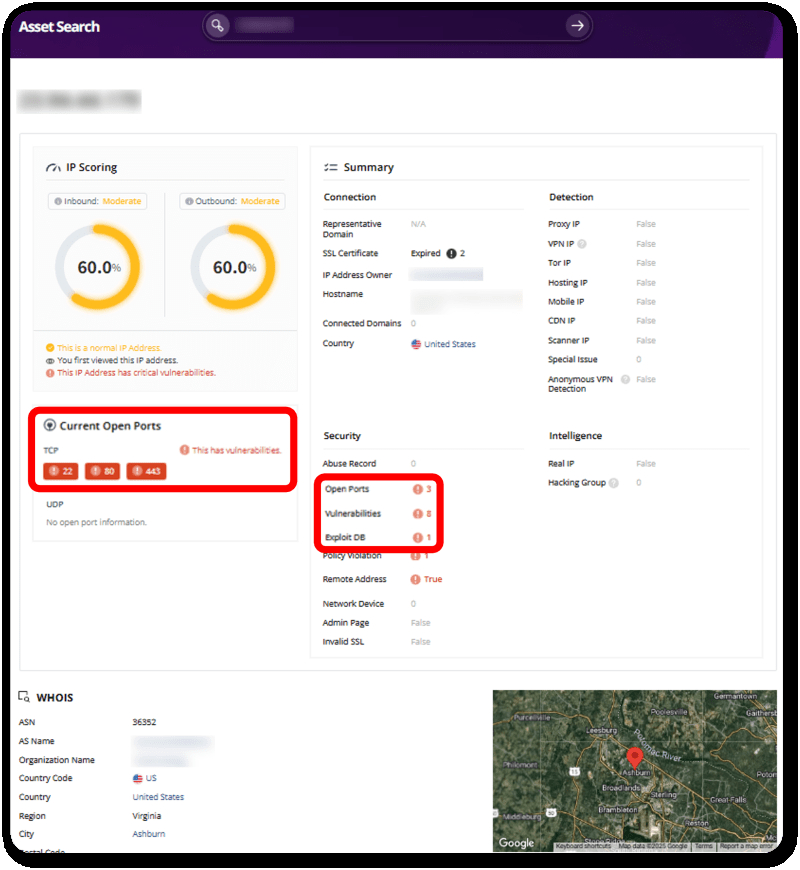

Pārbaudot analīzes rezultātus konkrētam Criminal IP īpašumam, tika konstatēts, ka serverī ir ārēji atklāti porti 80 un 443, un tā atbildes galvenes, SSL sertifikāta informāciju, ievainojamību sarakstu un Exploit DB asociācijas varēja pārskatīt vienā vienotā lapā. Šajā īpašumā tika identificēti rādītāji, kas attiecas uz React2Shell, kā arī citas kritiskas ievainojamības, tostarp CVE-2023-44487 (HTTP/2 Rapid Reset), kas ir plaši ļaunprātīgi izmantota liela mēroga DDoS uzbrukumos.

Pārbaudot analīzes rezultātus konkrētam Criminal IP īpašumam, tika konstatēts, ka serverī ir ārēji atklāti porti 80 un 443, un tā atbildes galvenes, SSL sertifikāta informāciju, ievainojamību sarakstu un Exploit DB asociācijas varēja pārskatīt vienā vienotā lapā. Šajā īpašumā tika identificēti rādītāji, kas attiecas uz React2Shell, kā arī citas kritiskas ievainojamības, tostarp CVE-2023-44487 (HTTP/2 Rapid Reset), kas ir plaši ļaunprātīgi izmantota liela mēroga DDoS uzbrukumos.

Tas parāda, kā Criminal IP Asset Search nodrošina vairākus analīzes slāņus, kas palīdz novērtēt, vai uzbrucēji var reāli izmantot vidi.

Drošības mazināšanas stratēģijas

1. Ar React saistīto pakotņu tūlītēja atjaunināšana

Organizācijām nekavējoties jāatjaunina visas ar React saistītās pakotnes uz jaunākajiem ielāpu izlaidumiem. React-server-dom-webpack pakotne ir jājaunina uz versiju 19.0.1, 19.1.2 vai 19.2.1, savukārt react-server-dom-parcel un react-server-dom-turbopack ir jāatjaunina uz versiju 19.0.1 vai jaunāku, lai nodrošinātu to aizsardzību pret ievainojamību.

2. Pārbaudiet ielāpu pieejamību katram ietvaram

React RSC tiek izmantots vairākos ietvaros, tostarp Next.js, Vite, Parcel un RedwoodJS. Jo īpaši Next.js pārdevēji RSC nodrošina iekšēji, kas nozīmē, ka tikai React pakotņu atjaunināšana var automātiski nelietot labojumu. Tāpēc ir svarīgi pārskatīt katra ietvara oficiālos drošības ieteikumus vai piezīmes par laidienu un veikt jaunināšanu uz versiju, kurā ievainojamība ir novērsta.

3. Samaziniet RSC galapunktu ārējo iedarbību

Kad vien iespējams, ierobežojiet piekļuvi, izmantojot reverso starpniekserveri, WAF vai autentifikācijas vārteju.

4. Pārraudzībai izmantojiet kriminālo intelektuālo īpašumu

- Pārraugiet ar RSC saistītās galvenes ekspozīciju

- Noteikt skenēšanas mēģinājumus, pamatojoties uz TLS pirkstu nospiedumiem

- Automātiski bloķēt ļaunprātīgas skenēšanas IP

- Pārbaudiet ievainojamības esamību un saistītos Exploit DB ierakstus

Analīze Secinājums

React2Shell (CVE-2025-55182) ir kritiska ievainojamība, kas ietekmē visplašāk izmantotos uz React balstītos pakalpojumus visā tīmekļa ekosistēmā. Ar zemu ekspluatācijas sarežģītību un publiski pieejamiem PoC aktīvie uzbrukumi strauji izplatās.

Saskaņā ar Criminal IP analīzi, aptuveni 110 000 RSC iespējotu pakalpojumu Amerikas Savienotajās Valstīs ir pakļauti, uzsverot būtisko plašas izmantošanas risku. Papildus ielāpu uzlikšanai atklāto RSC pakalpojumu identificēšana un reāllaika uzraudzības veikšana ir būtiskas efektīvas React2Shell atbildes stratēģijas sastāvdaļas. Kriminālā IP ir viens no visefektīvākajiem instrumentiem šīs uzbrukuma virsmas precīzai kartēšanai un aizsardzības pasākumu stiprināšanai.

Saistībā ar to lietotāji var atsaukties uz Next.js starpprogrammatūras ievainojamību, kas ļauj apiet autentifikāciju: riskam pakļauti vairāk nekā 520 000 aktīvu.

Par noziedzīgo IP

Criminal IP ir vadošā kiberdraudu izlūkošanas platforma, ko izstrādājusi AI SPERA. Platforma tiek izmantota vairāk nekā 150 valstīs un nodrošina visaptverošu draudu redzamību, izmantojot uzņēmuma drošības risinājumus, piemēram, Criminal IP ASM un Criminal IP FDS.

Noziedzīgais intelektuālais īpašums turpina stiprināt savu globālo ekosistēmu, veidojot stratēģiskas partnerattiecības ar Cisco, VirusTotal un Quad9. Platformas draudu dati ir pieejami arī lielākajos ASV datu noliktavas tirgos, tostarp Amazon Web Services (AWS), Microsoft Azure un Snowflake. Šī paplašināšana uzlabo globālu piekļuvi augstas kvalitātes draudu izlūkošanai no kriminālās IP.

Sazināties

Maikls Sena

AI SPERA

[email protected]