Pēc gandrīz gadu ilgas noguruma, Medusa banku Trojas zirgs operētājsistēmai Android ir atkal parādījies drošības pētnieku radarā. Kiberdrošības uzņēmums Cleafy Threat Intelligence nesen atklāja jaunas kampaņas, kuru mērķauditorija ir lietotāji Eiropā un Ziemeļamerikā, tostarp ASV. Uzbrucēji ir izvietojuši kompaktākus ļaunprogrammatūras variantus, ļaujot tiem darboties slēptāk.

Jaunās Medusa banku Trojas zirgu kampaņas rada nopietnus draudus Android lietotājiem

Medusa jeb TangleBot ir Android banku Trojas zirgs, kas darbojas kā malware-as-a-service (MaaS). 2020. gadā atklātā ļaunprogrammatūra nodrošina uzbrucējiem jaudīgus rīkus, lai attālināti uzsāktu nesankcionētus finanšu darījumus no inficētiem tālruņiem. Tā lepojas ar tādām funkcijām kā taustiņu reģistrēšana — tā var izsekot taustiņu nospiešanu, kad rakstāt, ļaujot apdraudējuma dalībniekiem nozagt reģistrēšanas akreditācijas datus. Ļaunprātīga programmatūra var arī kontrolēt ekrānu un manipulēt ar īsziņām.

Jaunākās Medusa Android banku Trojas zirgu kampaņas sākās 2024. gada maijā vai vismaz tad, kad Cleafy pētnieki sāka izsekot jaunajām aktivitātēm. Šī ir pirmā Trojas zirga darbība kopš 2023. gada jūlija, ziņo kiberdrošības firma. Kā norādīja Bleeping Computer, banku Trojas zirgs atšķiras no tāda paša nosaukuma “izspiedējvīrusu grupas un uz Mirai balstītā robottīkla izplatītiem pakalpojumu atteikuma (DDoS) uzbrukumiem” (Medusa).

Saskaņā ar Cleafy teikto, jaunajās kampaņās tiek izvietoti jaunināti banku Trojas zirga varianti. Šie varianti ir kompaktāki un prasa mazāk atļauju, lai veiktu tādas pašas ļaunprātīgas darbības inficētā Android tālrunī. Tie lepojas arī ar jaunām funkcijām, piemēram, pilnekrāna pārklājumu un ekrānuzņēmumu tveršanu, kas padara Trojas zirgu jaudīgāku nekā jebkad agrāk. Tas var uzsākt krāpnieciskus darījumus tieši no ierīces bez lietotāja ziņas.

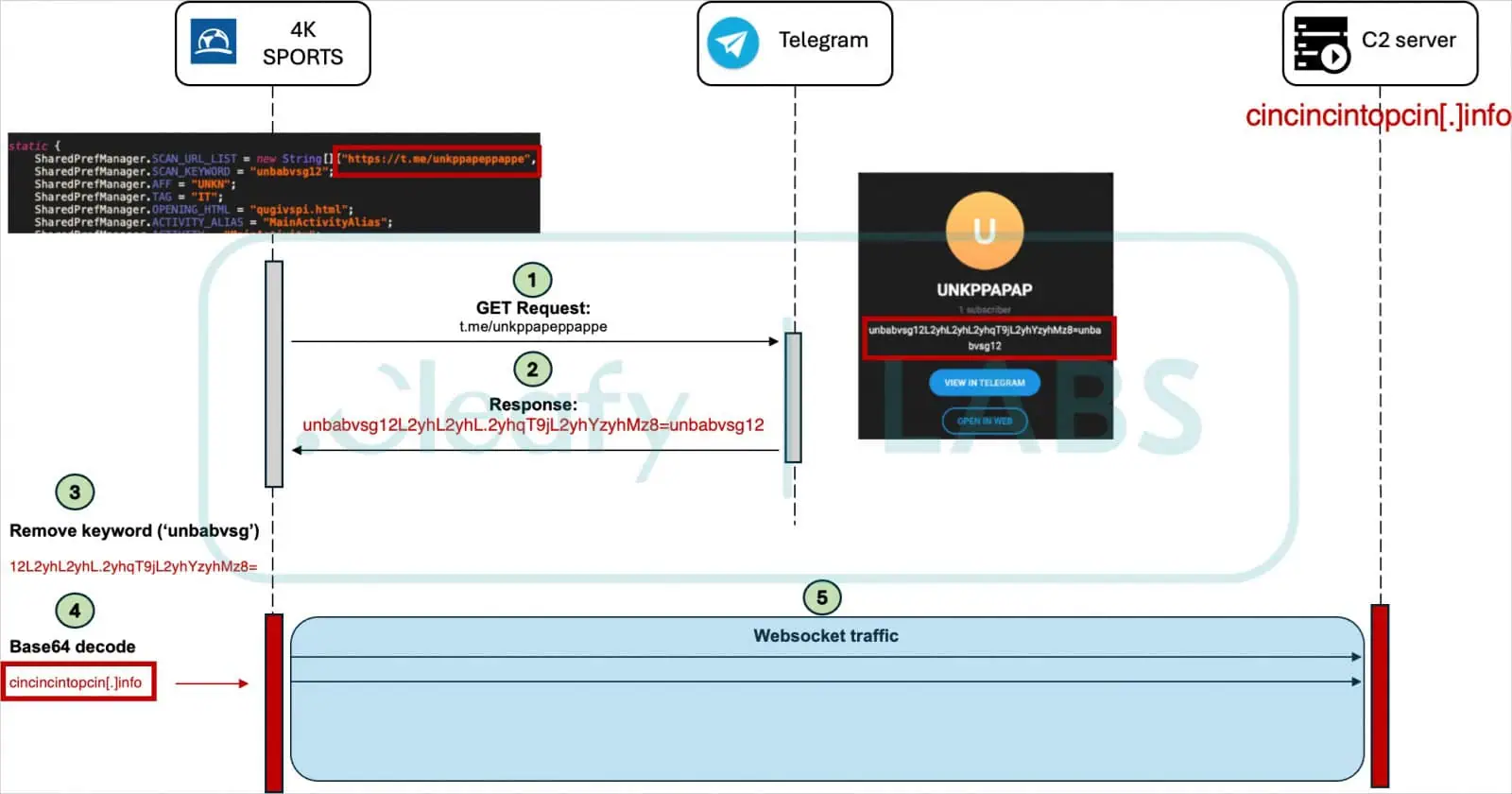

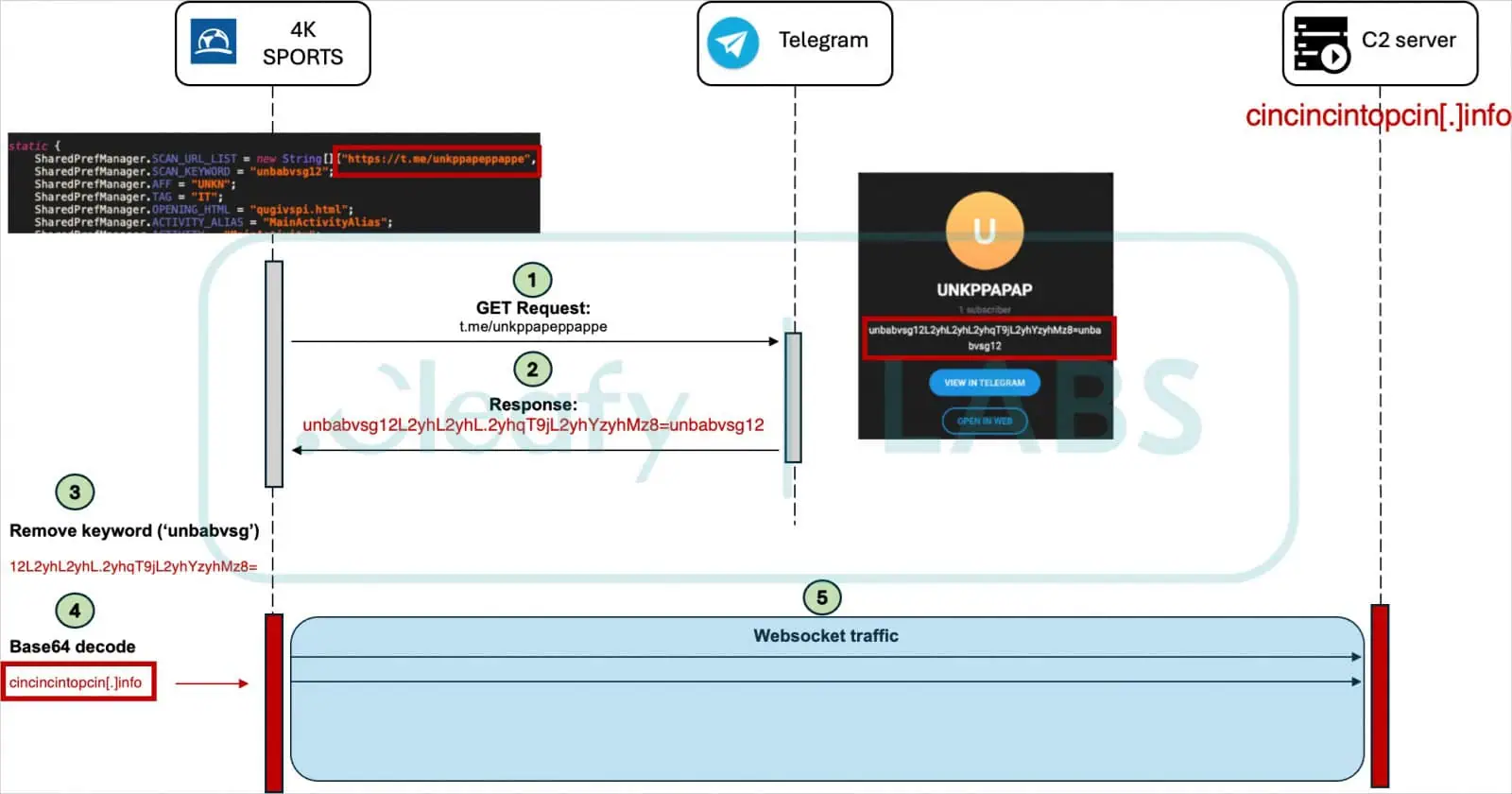

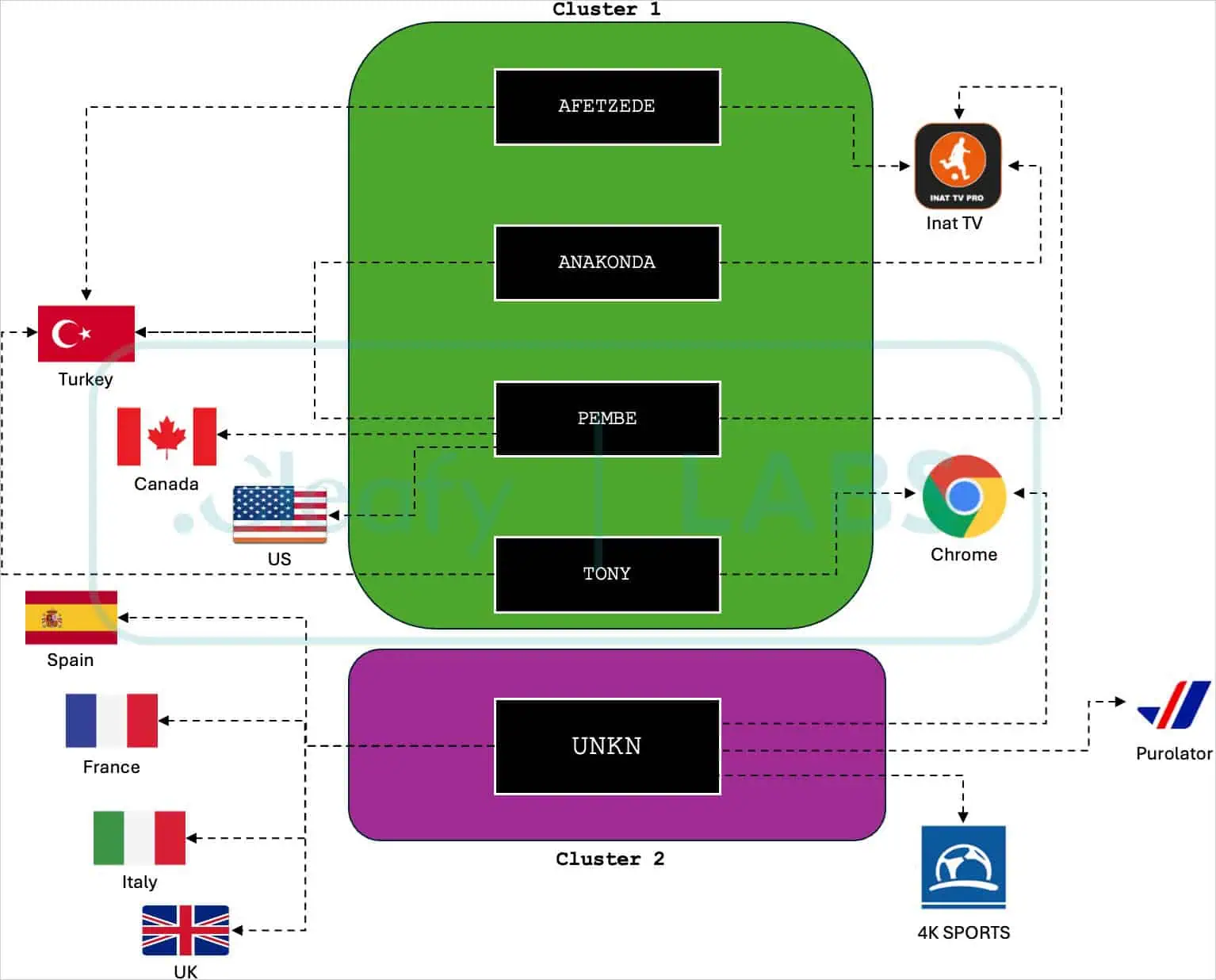

Klefijs atklāja Medusa banku Trojas zirga darbības Kanādā, Francijā, Itālijā, Spānijā, Turcijā, Apvienotajā Karalistē un ASV. Kampaņu noziedznieki paļaujas uz smshing (SMS pikšķerēšanu), lai pievilinātu Android lietotājus, lai tie ielādētu ļaunprātīgu programmatūru. Viņi izplatīja ļaunprātīgu programmatūru, izmantojot dropper lietotnes, un drošības firma identificēja 24 kampaņas, kas piegādā ļaunprātīgas lietotnes, izmantojot piecus atsevišķus robottīklus (UNKN, AFETZEDE, ANAKONDA, PEMBE un TONY).

Dropper lietotnēs ir iekļauta viltota Chrome pārlūkprogramma

Šajās Medusa banku Trojas zirgu kampaņās izmantoto pilinātāju lietotņu vidū ir viltota pārlūkprogramma Chrome un viltota straumēšanas lietotne ar nosaukumu 4K Sports. Pēdējā šķiet labi izplānota ēsma, jo pašlaik Eiropā norisinās UEFA EURO 2024 futbola/futbola čempionāts. Nenojauš lietotāji to instalētu, cerot skatīties čempionātu tiešraidē savā tālrunī, lai tikai varētu kļūt par upuri postošiem ļaunprātīgas programmatūras uzbrukumiem, kas varētu iznīcināt viņu bankas kontus.

Neskatoties uz samazinātu nospiedumu — ļaunprogrammatūras autori no iepriekšējās versijas izņēma 17 komandas un vairākus atļauju pieprasījumus, Medusa banking Trojas zirgam joprojām ir nepieciešama piekļuve Android pieejamības pakalpojumiem un saglabā iespēju sūtīt īsziņas un piekļūt kontaktu sarakstam. Kopumā tas ir kļuvis spēcīgāks un grūtāk pamanāms. Ļaunprātīgās programmatūras mērķa tvērums ir kļuvis lielāks, iespējams, to var atvērt plašāka izvēršana.

Šobrīd Cleafy Threat Intelligence Google Play veikalā nav atklājis nevienu pilinātāju lietotni Medusa banku Trojas zirgam. Šķiet, ka Google drošības pasākumi savu darbu veic efektīvi. Tas nozīmē, ka esat drošībā, kamēr nelejupielādējat un neinstalējat apšaubāmas lietotnes no tīmekļa, jo īpaši no saitēm, kas saņemtas ziņojumos no nezināmiem numuriem. Lietotnes vajadzētu lejupielādēt tikai no oficiālajiem lietotņu veikaliem un oficiālajām uzņēmumu vietnēm.